Consejos para no ver su cursor moverse mientras un ladrón compra desde su PC

Por Orlando Rojas Pérez – Muy pocas personas no han usado una herramienta de acceso remoto para que el banco le configure la aplicación a su cuenta del banco, para el técnico le repare un problema grave o leve en su equipo, para que la persona de Siigo le exija que sin acceso remoto no le puede solucionar su problema de facturación electrónica, etc. Usar estas herramientas es muy práctico y le evitan llevarse el equipo y más si es un computador de escritorio, pero son muy peligrosas y los piratas están al acecho de cualquier descuido y el mayor en este caso es dejar la sesión de la aplicación ejecutándose, corriendo, al terminar. Hay personas que dejan estos accesos abiertos por horas, semanas, meses y hasta años.

Si el pirata ladrón logra terminar de hacer sus robos compras a su cargo, antes de salir borra todos los rastros, los correos electrónicos informando de los pagos y compras, en Amazon archivan los pedidos para medio ocultarlos, así que no será tan fácil detectarlo después.

RECOMENDACIONES

1 - Si no usa las herramientas de acceso remoto, no las tenga instaladas.

2 – Si debe permitir el acceso remoto por ser imperativo, cierre la sesión de acceso remoto de inmediato, apenas termine.

3 – Si está usando o utilizó el acceso remoto de Windows, haga clic sobre la rueda de Configuración o escriba Configuración en la casilla de la que se abre con la lupa, haga clic en Sistema, y luego en Escritorio Remoto, revise que esté Desactivado.

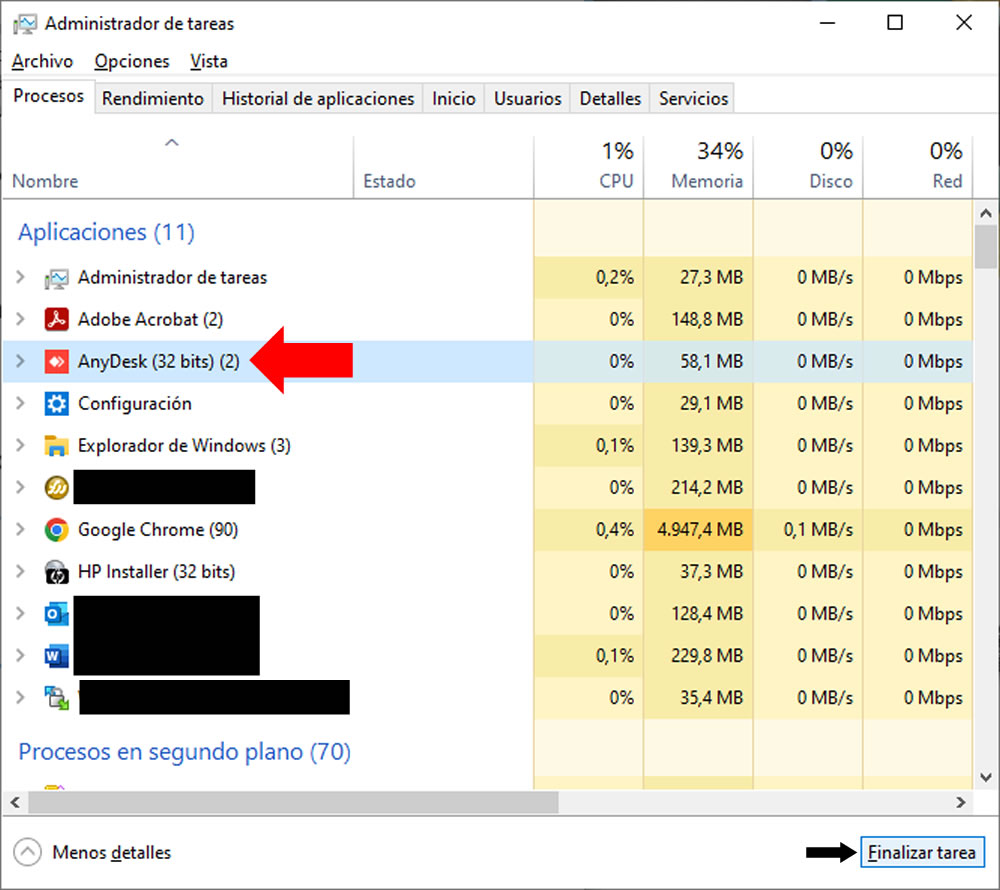

4 – Si usa herramientas de acceso remoto de terceros como TeamViewer o AnyDesk, pulse simultáneamente las tres teclas: Ctrl + Alt + Borrar o Suprimir. La pantalla se volverá azul con un menú de cinco opciones y abajo cancelas. La última opción es Administrador de tareas, haga clic sobre ella. Aparece una tabla de aplicaciones, debe aparecer el nombre de la aplicación de acceso remoto en la lista, si no aparece, baje en la lista hasta encontrarla. Márquela y haga clic abajo a l derecha en Finalizar tarea, esto apagara la aplicación e acceso remoto.

5 – Mantenga su sistema operativo y las aplicaciones actualizadas, especialmente con actualizaciones de seguridad.

6 – Si recibe un correo electrónico sospechoso, no lo abra, se tiene duda, llame y confirme que el enviaron ese mensaje.

7 – Revise sus extractos del banco.

8 - Use contraseñas que lo sean de verdad, lo recomendado es 15 o más caracteres, mayúsculas, minúsculas, número, signos que sean permitidos por la aplicación. Si lo desea, use una frase descriptiva de fácil recordación por Usted y agregue números y signos, que nunca olvide.

e

Ver nota:

Huawei muestra su procesador Kirin 9006C @ 5 nm y con 8 núcleos

Vendrá en el nuevo portátil Qingyun L540.

http://www.evaluamos.com/?home/detail/18704