Simulan un mensaje de Telegram para atacar con troyano ToxicEye

Por Orlando Rojas Pérez – Check Point Research -CPR- advirtió hoy un nuevo sistema de ataque a los 500 millones de usuarios de Telegram y a los no usuarios, así no tengan la aplicación instalada. Usan un virus Troyano de Acceso Remoto -RAT- conocido como ToxicEye. Es un RAT que proporciona al ciberdelincuente un control remoto total sobre los sistemas, lo envían en mensajes de Telegram, se comunican con el servidor del afectado y extraen los datos de la víctima. Finalmente, ToxicEye se propaga a través de correos electrónicos de pesca “phishing” que contienen un archivo .exe malicioso. Una vez que el destinatario abre el archivo adjunto, ToxicEye se instala en el PC de la víctima, realiza una serie de maldades sin que el usuario se entere.

Las debilidades de la aplicación Telegram permite un fácil ataque por:

- Está desbloqueado: Telegram es un servicio legítimo, fácil de usar y estable que no lo bloquean los motores antivirus de las empresas, ni las herramientas de gestión de la red.

- Mantiene el anonimato: los ciberdelincuentes pueden permanecer en el anonimato, ya que el proceso de registro sólo requiere un número de móvil.

- Es fácil extraer los datos: las características únicas de comunicación de Telegram hacen que los ciberdelincuentes puedan extraer los datos de los ordenadores de las víctimas o transferir nuevos archivos maliciosos a las unidades infectadas de forma muy sencilla.

- Desde cualquier lugar: Telegram también permite utilizar los dispositivos móviles para acceder a los ordenadores infectados desde casi cualquier lugar del mundo.

CARACTERÍSTICAS DEL RAT TOXICEYE

- Realiza robos de datos: el RAT puede localizar y robar contraseñas, información del equipo, historial del navegador y cookies.

- Toma control del sistema de archivos: a través del borrado y la transferencia de archivos, o de la eliminación de procesos y el control del administrador de tareas del ordenador.

- Secuestra de datos de Entrada/Salida, el RAT puede grabar las teclas que se usan o grabar audio y vídeo del entorno de la víctima a través del micrófono y la cámara del equipo, también puede apropiarse del contenido del portapapeles.

- Funciones de ransomware -secuestro de datos-: capacidad de cifrar y descifrar los archivos de la víctima.

CADENA DE LA INFECCIÓN

1- Crea una cuenta de Telegram y un robot Telegram exclusivo. Una cuenta de bot de Telegram es una cuenta remota especial en la que los usuarios pueden interactuar mediante el chat de la app, o agregándolo a grupos de la misma, o enviando peticiones directamente desde el formulario de entrada escribiendo el nombre de usuario del robot y una consulta.

2 - El robot con su identificación o token se incorpora en el archivo de configuración del RAT ToxicEye y se compila en un archivo ejecutable .exe.

3- El malware se propaga a través de campañas de spam como un archivo adjunto de correo electrónico. Un ejemplo de nombre de archivo encontrado por CPR fue: paypal checker by saint.exe.

4 - La víctima abre el archivo adjunto malicioso que se conecta a Telegram. Cualquier víctima infectada con esta carga maliciosa puede ser atacada a través del robot de Telegram, que conecta el dispositivo del usuario con el equipo del ciberdelincuente a través de la aplicación.

5 - El ciberdelincuente toma el control total del terminal de la víctima y puede llevar a cabo una serie de actividades maliciosas.

DECLARACIÓN

Idan Sharabi -director del grupo de I+D de Check Point Software Technologies- declaró: “Hemos descubierto una tendencia creciente en la que se está utilizando la plataforma de Telegram como un sistema para la distribución de malware en las empresas que recibe comandos y operaciones de forma remota, incluso si Telegram no está instalado o no se utiliza. El malware que los ciberdelincuentes emplearon en esta ocasión se encuentra en lugares de fácil acceso como la herramienta Github. Creemos aprovechan el hecho de que Telegram se utiliza de forma amplia en los entornos corporativos, haciendo uso de este sistema para realizar ciberataques, que pueden saltarse las restricciones de seguridad. Pedimos tanto a empresas como a los usuarios de Telegram que presten especial atención a los correos electrónicos maliciosos y a que sean más recelosos con los emails que incluyan su nombre de usuario en el asunto, o con los que tengan un lenguaje confuso o incorrecto. Dado que esta app puede usarse para distribuir archivos maliciosos, o como un canal de comando y control para malware en remoto, esperamos que en el futuro se sigan desarrollando nuevos ciberataques que se aprovechen de esta plataforma".

e

Ver nota:

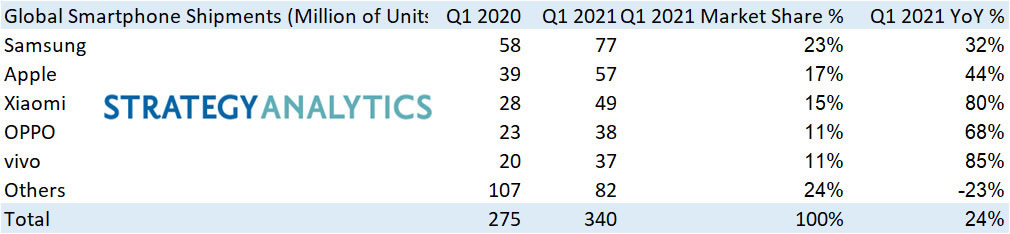

Despachos de teléfonos en el primer trimestre aumentó 24%

Por primera vez en años Huawei no aparece entre los cinco primeros.

http://www.evaluamos.com/?home/detail/17578

Comentarios (0)

- Registrese para enviar un nuevo comentario.